Vol de mots de passe à l’UNIL : les mesures après l’incendie

Un étudiant a placé un keylogger sur quelques ordinateurs publics de l'UNIL et a ainsi pu récupérer de nombreux mots de passe. L’incendie a été éteint, les victimes ont été prévenues. Il est l’heure de tirer les premiers enseignements de cet incident, et de faire un résumé des mesures de protection prises et à venir.

Les faits

La presse s’est récemment faite l’écho d’un piratage informatique dont l’UNIL a été le théâtre. Un étudiant a placé un keylogger sur quelques postes publics et a ainsi pu récupérer les mots de passe qui lui ont ouverts les portes de 2700 comptes informatiques (UNIL et privés). Le dispositif, aujourd’hui neutralisé, a fonctionné pendant plusieurs mois. Le pirate a été arrêté en novembre 2017. L’attaque a cessé, les victimes ont été rapidement contactées par mail et par lettre pour qu’elles changent leurs mots de passe (comptes UNIL et privés). Une enquête policière est en cours.

L’incendie a été éteint, il est l’heure de tirer les premiers enseignements de cet incident.

Un keylogger, qu’est-ce que c’est ?

Deux types de keyloggers existent, software et hardware. La variante logicielle se résume à un logiciel malveillant qui envoie à un tiers tout ce qui est tapé sur le clavier. Les antivirus traditionnels sont efficaces pour s’en prémunir, les ordinateurs publics de l’UNIL sont protégés contre ce type de menace.

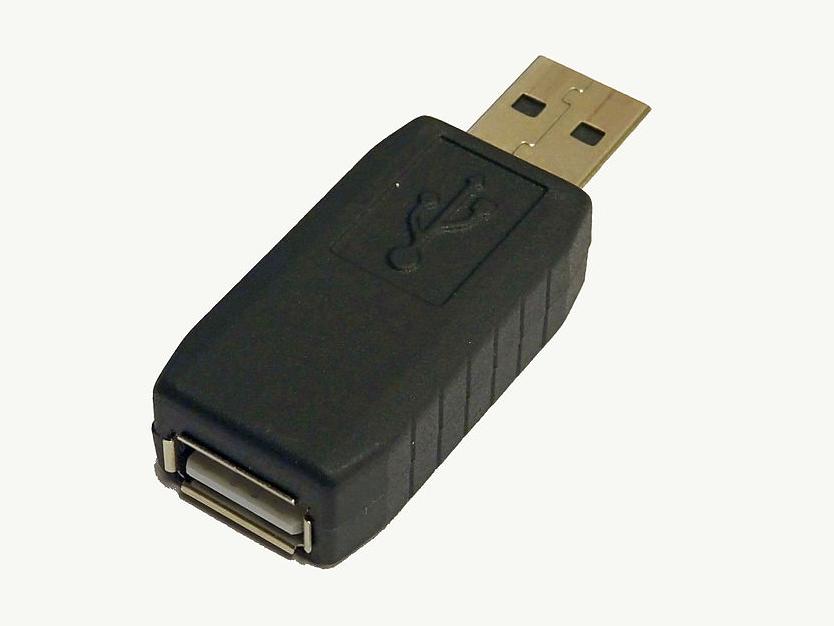

La variante matérielle est bien plus sournoise : il s’agit d’un petit et discret dispositif qui se branche sur la prise USB de la machine visée. Les antimalware conventionnels ne détectent pas ce genre de keylogger puisque l’ordinateur visé ne sait même pas qu’une telle pièce a été connectée. Une rallonge USB ne nécessite pas l’installation de pilotes pour fonctionner ! De plus aucune activité suspecte n’est généralement détectable sur le réseau puisque les informations volées peuvent être enregistrées dans une mémoire interne. Le pirate doit alors venir récupérer son piège pour pouvoir en extraire l’information.

Fonctionnalité contre sécurité

Le Centre informatique de l’UNIL qui gère une partie du parc des machines publiques ignorait-il l’existence de ce type de menace ? Non. Il avait choisi de proposer des machines aux ports USB librement accessibles, afin de permettre aux étudiants d’utiliser leurs clés USB, encore fort populaires, malgré le développement des solutions de stockage cloud (par exemple dropbox). Nous avions réfléchi à interdire physiquement l’accès aux ports des machines publics, et à verrouiller les câbles USB. Nous avions choisi de laisser un maximum de liberté aux étudiants. Plus vous fermez un système et plus vous restreignez ce que l’utilisateur peut faire avec. Et nous souhaitions proposer le maximum aux étudiants UNIL.

Vers un renforcement de la sécurité

Cette affaire va nous amener à déplacer le curseur de la liberté vers plus de sécurité. Nous pratiquons constamment la veille technologique pour nous adapter à l’évolution des menaces. Nous avons déjà commandé des dispositifs qui vont empêcher physiquement de déconnecter les câbles USB des claviers. Si les tests sont concluants ce nouveau et supplémentaire dispositif de sécurité sera déployé à large échelle. Il ne sera ainsi plus possible de poser des keyloggers physiques sur les postes publics UNIL gérés par son Centre informatique sans casser quelque chose. De plus des contrôles réguliers supplémentaires sont désormais effectués sur les ordinateurs publics afin de détecter d’éventuels dispositifs malicieux.

La vraie protection contre le vol de mot de passe : l’authentification à deux facteurs

La meilleure manière de se prémunir contre le vol de son mot de passe est de rendre ce dernier insuffisant pour accéder à son compte. Le grand public connaît bien cette technologie puisque les banques protègent ainsi l’accès à leurs sites web d’e-banking. Connaître le nom d’utilisateur et le mot de passe ne suffit plus pour voler des accès. Il faut encore voler la carte bancaire, un générateur de code (qui se présente généralement sous la forme d’une calculette), voire un smartphone. Mais un tel niveau de sécurité est coûteux à mettre en place, et n’est donc pas proposé pour tous les services dont le web pullule. Certains sont néanmoins bons élèves, comme Google ou Apple. Si vous ne l’avez pas encore fait, il est temps de songer à activer la double authentification si vous utilisez les services d’Apple ou de Google.

L’UNIL ne protège pour l’instant pas tous les accès informatiques avec un tel dispositif, mais cela pourrait changer au fil du temps et de l’évolution des menaces.

La sécurité informatique est l’affaire de tous

Le Centre informatique va donc renforcer la sécurité sur les postes publics qu’il gère, dans les limites technologiques du jour et en préservant au maximum la liberté des utilisateurs. Un poste déconnecté d’internet et dépourvu de toute connectique serait parfaitement sûr. Mais à quoi servirait-il ?

Nous appelons donc l’ensemble de la communauté UNIL à être vigilante en veillant à utiliser un ordinateur à jour et dépourvu de keylogger hardware, et à contacter immédiatement le help desk en cas de doute. Rappelons que nous donnons des cours gratuits sur la sécurité informatique, pour l’ensemble de la communauté UNIL. Ce genre de fait divers souligne la pertinence de cette offre. En matière de sécurité informatique la connaissance reste la meilleure protection.